一、建设背景

自2019年起,美国陆续发布零信任指导建议、计划等推动零信任在美落地,其他发达国家也纷纷开展零信任布局,达到强化网络空间话语权的目的。直至2023年4月,CISA(美国网络空间和基础设施安全局)发布第二版零信任成熟度模型,由此看出美国正试图用零信任引领国防部的安全架构,即从“以网络为中心”转变到“以身份和数据为中心”。

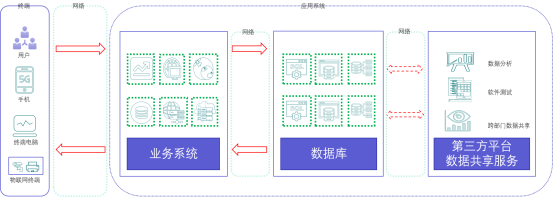

零信任之所以能成为美国国防部的首选安全技术之一,是因为建设数据安全流通体系,究其根本是建立以业务数据保护为核心的零信任安全架构,包括用户、终端、网络、业务系统、数据库等涉及业务系统访问的各个节点。所以,数据安全架构设计,除了要有强的环境适应性之外,覆盖身份、网络、数据等多个维度的访问控制,也是非常必要的。

二、建设思路

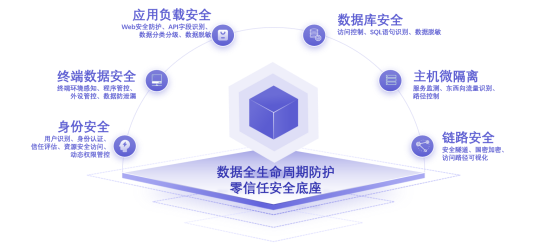

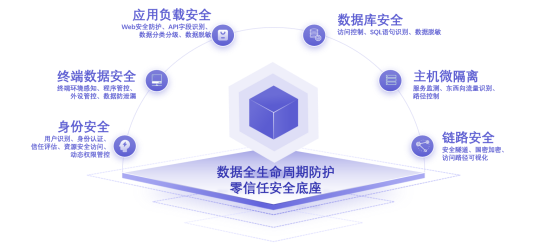

业务系统数据安全流转解决方案以零信任安全架构为底座,以数据全生命周期防护为目标,遵从“特定的用户见特定的设备”原则,结合自主研发的中心端的零信任访问控制系统、零信任安全网关、零信任安全沙箱系统、物联网安全接入控制系统、Web动态脱敏系统、数据库访问控制系统、主机微隔离、全链路安全管控系统,并基于SPA单包认证的网络隐身技术,可构建起一张隐形的从终端安全、链路加密、数据使用、最小权限等多维度的数据安全保护网。

在对数据流转保护方面,提供泛终端、多样化网络通信等环境中的数据保护,规避数据在流转时存在的被入侵、被控制、被窃取、被监听、被篡改等风险,提供计算与存储环境中的数据保护,避免敏感数据在使用过程中因管控力度不足以及服务器被攻击、被入侵导致的业务停摆或数据泄露等问题。

零信任访问控制系统是一个管理控制平台,可对全数据流转解决方案中的所有安全系统进行纳管、策略编排、动态管控、信任评估、风险决策、可视化呈现等。

零信任安全网关主要负责和零信任安全访问系统、零信任客户端、零信任安全沙箱建立安全传输通道,以及对用户访问内网进行数据转发控制。安全传输通道方面,基于SPA单包授权,零信任业务流量访问策略控制单元在“网络隐身”的状态下,可仅针对授权客户端建立起国密或非国密算法加密的传输通路。

零信任安全沙箱系统是基于客户端在受保护的终端上的部署安全,保护终端用户数据安全使用、敏感数据防泄漏而设计的轻量化安全接入客户端。

物联网安全接入控制系统对接入内外网的物联网设备和边带网关设备进行安全性的检查。对接入的所有物联网进行识别、认证、准入,防止违规接入和身份伪造。其终端在身份认证过程中利用SPA敲门技术实现网络隐身,数据在传输过程中基于安全隧道实现数据安全传输,以及物联网终端的全生命周期管理和监测。

Web动态脱敏系统对接入的业务系统基于API字段识别和敏感数据标注,利用API脱敏技术批量生产脱敏规则,内置RBAC和ABAC权限模型来对用户角色权限实现敏感内容访问控制、脱敏和加密,并提供详细的审计日志。

数据库访问控制系统基于用户身份透传、数据库指令识别和数据存储加密的能力,可在各类场景下,对数据库的访问进行精细化的控制,利用SQL协议字段特点对数据库的数据识别、敏感数据密文存储、透明访问、国密算法及算法扩展、列级随机密钥等进行指令级管控。

主机微隔离系统将安全保护能力延伸到服务器侧。通过在服务器上安装微隔离程序,监测服务器“东西向”和“南北向”流量、东向西路径访问控制、异常服务监测,对主机服务器的本机访问控制策略做实时调整和联动,并通过零信任动态自适应基座与终端和资源访问关系,建立预制的访问路径,当服务器上有异常流量或攻击行为时,对访问关系进行动态权限控制和访问视图可视化。

零信任全链路数据管控系统利用虚拟隧道技术,可有效适配网络环境恶劣、网络切换频繁、高并发等场景,内置国密和商密算法,为用户和业务系统提供稳定的网络传输环境。

三、建设优势

业务系统数据安全流转解决方案涵盖零信任六大领域能力:身份安全、网络安全、应用负载安全、数据安全、终端安全、安全管理。

(一)确保身份安全

确保所有用户、终端、IOT设备和应用程序在访问资源前进行身份认证,并通过身份自适应技术动态智能选取认证方式组合,保证用户、设备、资源等身份的安全性和合规性。

(二)确保终端数据安全

为核心数据、敏感数据构建独立的、隔离的安全工作空间,在此空间中一切文件操作行为都会被安全工作空间的管理驱动和重定向引擎所接管和检测,保证了不可见空间数据与个人可见空间数据的隔离以及数据安全交互。

(三)确保应用负载安全

在不改造业务系统的前提下实现对敏感字段的脱敏访问,例如API智能梳理与标注、数据分类分级、敏感数据动态脱敏、精细化权限管理与控制、Web应用防护等。

(四)确保数据库安全

通过数据库的网络层隐藏保护、网络级到数据库字段级的访问鉴权等功能,使非法用户无法直接看到数据库,合法用户无法看到未被授权的数据和执行相关操作。同时通过多维度智能身份识别,不同权限用户对数据库操作提供字段级访问控制、动态脱敏、行级鉴权功能、敏感字段动态加解密等功能,具备敏感数据密文存储、透明访问、国密算法及算法扩展、列级随机密钥等功能。

(五)确保主机微隔离

将东西向流量进行识别、梳理,结合南北向流量追踪,通过“网络-业务-工作负载-进程”四层访问控制,精细化控制东西向交互流量,规避威胁流量,并对主机服务器的本机访问控制策略做实时调整和联动。

(六)确保链路安全

基于新一代虚拟隧道技术构筑数据安全传输的强健管道,为客户提供稳定的、安全的、可靠的、吞吐性能和效率更高的安全传输通道。

通过超轻量、符合国密最新标准的加解密技术,满足数据在没有到达最终目的节点之前不被解密、服务对外部完全隐身的需求,最大限度保障数据传输的安全性。

四、建设价值

(一)弥补传统IT架构“纵深防御、主动防御”能力不足,全面解决用户身份安全、终端环境安全、权限访问控制、网络传输隐身、服务微隔离等问题,提升数据安全保护能力。

(二)加速推动信息技术建设模式,重心由服务于“网络中心战”的网络建设转至服务于“数据中心战”的数据建设。

(三)打造可扩展、可审计、可防御并具有弹性的信息环境,实现作战人员从任意地点在授权设备上安全地访问数据,建设出一支灵活、机动的国防队伍。

(四)适时推动我军零信任标准的落地,走“产、学、研、用”共创统建的生态之路,在统一的框架下围绕不同应用场景打造自身优势,提高我军网络空间作战能力。

(五)适配多种信创产品,在攻关关键核心技术上保障全量数据流转安全,以创新为驱动,推动我军数字化转型,为我军发展注入新的动力和活力。

五、结束语

数据安全未来的发展趋势是多元化、综合化、数智化的,而数据安全流转是技术深度融合、行业高速稳定发展、数据集成强化和网络安全防护等能力的基石。在面临新的发展机遇和挑战,行业需要不断创新,积极应对各种挑战,为行业的数智化作战提供有力支撑,提升军队的作战能力和应对复杂情况能力,从而更好地维护国家的安全和稳定。